Lo intentó Alejandro Magno, Gengis Kan, el Imperio británico y la URSS. Ahora se suma EE. UU. a la larga lista de fracasos de «civilizar» Afganistán

AFGANISTÁN

83.000 millones de dólares invirtió Estados Unidos de América en 20 años para «construir Afganistán» y organizar el ejército. El Talibán retomó el territorio en dos meses y prácticamente sin disparar un tiro. Ningún componente de ese ejército afgano los enfrentó. El miedo a la retaliación y la venganza criminal del Talibán los paralizó desde hace años.

Si los cambios no son internos, las probabilidades de un nuevo equilibrio son inexistentes. Lo intentó Alejandro Magno, Gengis Kan, el Imperio británico y la Unión de Repúblicas Socialistas Soviéticas (U.R.S.S), hoy más conocida como Rusia, que la invadió en 1978 y hasta 1992. Ahora se suma EE. UU. a la larga lista de fracasos de «civilizar» Afganistán.

Lo más lamentable, después de la muerte de tanta gente en varias décadas, tanto afganos como estadounidenses y europeos, es perder el avance de los derechos de las mujeres afganas que desde el 2001 lograron educarse, trabajar y asumir el rol que les corresponde en la sociedad moderna.

A pesar de que los talibanes han anunciado que no ejercerán revancha, retaliación o venganza contra ellas se empieza a ver lo contrario en zonas aledañas a Kabul. Su futuro y el de las niñas del 2001 que hoy ya son mujeres graduadas y empoderadas es lo que vuelve a estar en peligro. Dios quiera que la ONU ejerza su influencia verdadera y sin ambages por ellas. Solo recordar las imágenes del pasado domingo con tres de ellas cayendo desde una altura de 800 metros desde un avión militar al que se habían aferrado a sus ruedas enerva el espíritu y nos hace orar por su futuro.

¿ESPIONAJE AMARILLO/ROJO?

No es una película de ficción ni un actualizado invento de Orwell. Según escribió la colega Ybéyise Pacheco en el Diario de las Américas de Miami, la dictadura venezolana avanza a punta de billete (para eso sí hay) blindándose en materia de ciberespionaje.

Detalla que el antiguo edificio de CANTV habría sido acondicionado en un proyecto secreto solo manejado por los chinos y muy pocos funcionarios. Casi nadie conoce qué hay dentro. El personal contratado debió pasar por el filtro de Maduro, el GB Jorge Márquez Monsalve, ministro del despacho de gobierno, el diputado Nicolás Maduro Guerra y el expresidente de CANTV, Manuel Fernández.

La DGCIM obliga a firmar contrato de confidencialidad. Desde ese centro se controla el firewall llamado secretamente “Falcon” que ha hackeado cada plataforma de registro de ciudadanos ejecutada por Guaidó, como Voluntarios por Venezuela o Héroes de la Salud, así como portales periodísticos o web incómodas.

El personal seleccionado viajó a China en abril de 2017. Cerca de 20 militares y civiles estuvieron 40 días alojados en el hotel Silver World en Dongguan. Fueron divididos en 3 grupos. Todos viajaron con pasaportes diplomáticos y de servicios. Esto estaría incluido dentro del plan anunciado por Maduro de vigilar y limitar los medios digitales y las redes de Internet con leyes compulsivas, anti-libertades, siguiendo la doctrina del dictador nicaragüense Daniel Ortega.

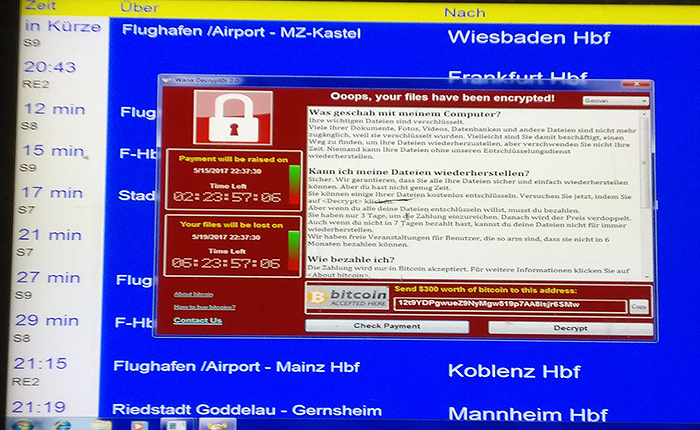

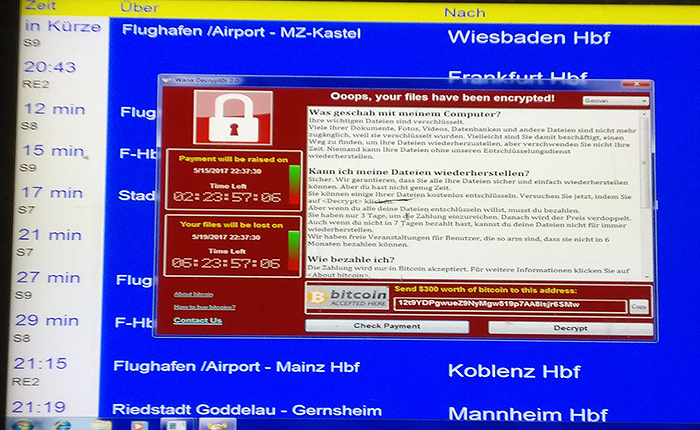

¿RANSONWARE O HACKEO EXTORSIONADOR YA EN CARACAS?

El pasado 3 de julio, unas 200 empresas en Estados Unidos fueron golpeadas por un «colosal» ataque cibernético tipo ransomware o cibersecuestro, en el que los sistemas quedan intervenidos por hackers hasta que los individuos o compañías afectadas paguen por desbloquearlos.

La empresa de ciberseguridad Huntress Labs afirmó que el objetivo del ataque fue la compañía de tecnología informática Kaseya, basada en Florida, y luego se extendió por las redes corporativas que usan su software. Kaseya publicó un comunicado en su sitio web señalando que estaba investigando el «potencial ataque».

Huntress Labs afirmó en ese momento que creía que el grupo criminal de hackers conocido como REvil –que realiza este tipo de ataques por dinero y tiene vínculos con Rusia– fue el responsable. Pues ahora sorpréndanse ustedes: dos pequeñas cadenas venezolanas, una de un par de supermercados y otra mayorista de alimentos y utensilios para el hogar, son las dos primeras víctimas en Venezuela de lo que se llama en Estados Unidos ransonware, o sea extorsión para que paguen una recompensa tras haber intervenido con un ataque cibernético los servidores y la contabilidad de esos negocios. Quedan inermes ante la extorsión que les paraliza totalmente sus actividades comerciales. Los cobros son en moneda fuerte o bitcoins.